Extraits du catalogue

• Identification and Access Management – I.A.M. De la gestion des accès à la sécurisation de la maintenance ainsi que la protection des données et des réseaux, en passant par la sélection du mode de fonctionnement en toute sécurité, découvrez un système réunissant sécurit

Ouvrir le catalogue en page 1Identification and Access Management Identification and Access Management – I.A.M. Pour une protection complète de vos collaborateurs et une sécurisation optimale de vos machines, vous avez besoin d’un concept de sécurité global tenant compte à la fois de la sécurité et de la sûreté. Car aujourd’hui plus que jamais, il est impossible de garantir une sécurité optimale sans prendre en compte la sûreté. Plus d’informations sur la Gestion des Identités et des Accès La gamme de Gestion des Identités et des Accès vous propose des produits et des solutions personnalisées conçus pour une grande...

Ouvrir le catalogue en page 2Identification and Access Management Exemples d’applications de Identification and Access Management Découvrez des exemples d’applications concrètes et apprenez comment vous pouvez garantir la sécurité et la sûreté à l’aide d’un même système. Les possibilités s’étendent de l’authentification simple à la sélection du mode de fonctionnement en toute sécurité, la sécurisation de la maintenance ainsi que la protection des données et des réseaux, en passant par les autorisations d’accès complexes et la gestion des accès. Plus d’informations sur les exemples d’applications Autorisations et...

Ouvrir le catalogue en page 3Identification and Access Management Exemples d’applications de Gestion des Identités et Sélection du mode de fonctionnement en toute sécurité Plus d’informations sur les exemples d’applications La sélection du mode de fonctionnement fait partie intégrante de la sécurité fonctionnelle lorsqu’une commutation entre différents niveaux ou différentes fonctions de sécurité est requise. C’est souvent le cas lorsqu’un changement d’outils est à l’ordre du jour ou qu’une machine nécessite de nouveaux réglages. En fonction du mode de fonctionnement sélectionné, un ou plusieurs dispositifs de...

Ouvrir le catalogue en page 4Identification and Access Management des Accès Sécurisation de la maintenance « Key in pocket » Protégez votre personnel des risques associés aux opérations de maintenance ! Utilisez la solution « Key in pocket » de Pilz pour empêcher tout redémarrage non planifié des machines tant que des personnes se trouvent dans la zone dangereuse. En comparaison avec les systèmes Lockout Tagout (LOTO) habituels, la sécurisation de la maintenance est mise en œuvre sur un plan purement électronique par le biais de clés RFID contenant les autorisations adéquates, ce qui rend superflus les dispositifs de...

Ouvrir le catalogue en page 5Identification and Access Management Vue d’ensemble des produits PITreader et PITmode Avec la « Gestion des Identités et des Accès », nous vous proposons une vaste gamme de produits, de solutions et de logiciels issus d’un même fournisseur pour la mise en œuvre de tâches de sécurité et de sûreté. Plus d’informations sur le PITreader et le PITmode Autorisations d’accès PITreader et PITreader S Avec le système d’autorisations d’accès PITreader, vous pouvez mettre en œuvre les tâches les plus diverses en ce qui concerne les autorisations des accès aux machines et aux installations. Elles...

Ouvrir le catalogue en page 6Identification and Access Management Système de sélection du mode de fonctionnement et autorisations d’accès PITmode fusion Le PITmode fusion est le modèle modulaire du système de sélection du mode de fonctionnement, employé lors de l’utilisation d’un système de commande de sécurité issu d’un fournisseur tiers. Le système se compose de l’unité de lecture PITreader et de l’unité de contrôle (Safe Evaluation Unit – SEU), qui analyse le mode de fonctionnement sélectionné et commute avec une sécurité fonctionnelle. Cette sélection peut s’effectuer via des boutons-poussoirs existants ou...

Ouvrir le catalogue en page 7Identification and Access Management Vue d’ensemble des produits et solutions PITmode Vue d’ensemble du système de sélection du mode de fonctionnement et des autorisations d’accès PITmode Plus d’informations sur le PITreader et le PITmode PITmode fusion PITmode flex • Système d’autorisations d’accès • Sélection du mode de fonctionnement en toute sécurité jusqu’à PL d • Système d’autorisations d’accès • Sélection du mode de fonctionnement en toute sécurité jusqu’à PL d • Système d’autorisations d’accès • Sélection du mode de fonctionnement en toute sécurité jusqu’à PL d Modulaire avec...

Ouvrir le catalogue en page 8Identification and Access Management et PITreader PITmode flex visu PITreader autonome • Système d’autorisations d’accès • Sélection du mode de fonctionnement en toute sécurité jusqu’à PL d • Système d’autorisations d’accès • Système d’autorisations d’accès • Sécurisation de la maintenance « Key in pocket » Intégré et flexible avec Visu Sélection du mode de fonctionnement avec : • 8 modes de fonctionnement • 10 zones de travail Sûreté pour les autorisations d’accès pour IHM, sécurisation des processus et des protecteurs mobiles Sécurisation de la maintenance avec protection contre le...

Ouvrir le catalogue en page 9Tous les catalogues et fiches techniques (PDF) PILZ

- Nouveautés 2024 2025

28 Pages

- Interverrouillages

20 Pages

- PNOZmulti 2

8 Pages

- Scanner PSENscan

6 Pages

- Techniques d'automatisation

28 Pages

- Capteur radar PSEN

2 Pages

- Formation CMSE

12 Pages

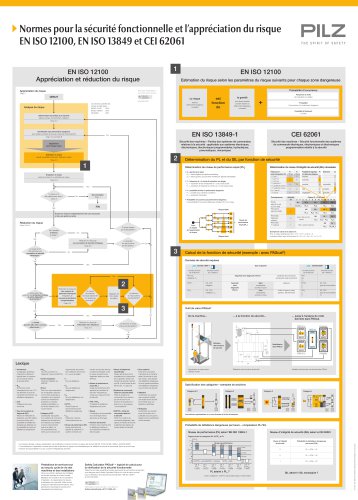

- Sécurité fonctionnelle

1 Page

- Marquage CE

16 Pages

- Sécurité et cyber sécurité

8 Pages

- Sécurisation du packaging

8 Pages

- Avantages myPNOZ

2 Pages

- Contrôle commande

192 Pages

- Interverrouillages de sécurité

18 Pages

- Nouveautés

28 Pages

- Sécurisation des AGV/AMR

2 Pages

- Burner management

4 Pages

- PNOZmulti 2 success story

4 Pages

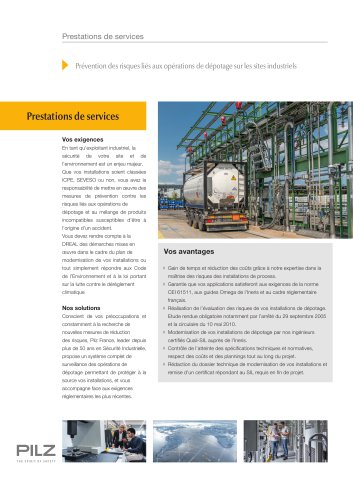

- Sécurisation du dépotage

2 Pages

- PSEN Radar

2 Pages

- PSS 4000

44 Pages

- MyPNOZ

8 Pages

- Flyer NR 12

2 Pages

- Brochure Ingénierie des procédés

26 Pages

- Flyer Sécurité sur les rails

6 Pages

- Brochure CSME

12 Pages

- Brochure formations 2019

88 Pages

- Prestations de services de Pilz

52 Pages

- Industrie 4.0

2 Pages

- Flyer Packaging

6 Pages

- Livre blanc Industrie 4.0

20 Pages

- Flyer Solutions Robotique

2 Pages

- PSSu H F PN o 312042

4 Pages

- Connecteur électrique

- Codeur industrielle

- Imageur visible

- Connecteur d'alimentation électrique

- Commutateur Ethernet industrielle

- Actionneur industrielle

- Codeur rotatif

- Logiciel d'automatisation

- Actionneur linéaire

- Commutateur Ethernet industriel

- Actionneur électrique

- E/S numérique PILZ

- Imageur de surveillance

- Caméra vidéo couleur

- Machine de mesure

- Module E/S PILZ

- Interrupteur unipolaire PILZ

- Codeur incrémental

- Bouton poussoir

- Connecteur électrique femelle